راهنمای چالش امنیتی Admin Mistake

1403-07-05 10:14

در این پست قصد داریم تا به مراحل بدست آوردن فلگ مربوط به چالش Bad Login Mistake یا Admin Mistake بپردازیم.

همانطور که در توضیحات این لابراتوار یا چالش به آن اشاره شده است، در بعضی مواقع، مدیر یا کاربران یک سیستم مبتنی بر لینوکس هنگام ورود به سرور، به اشتباه به جای نام کاربری کلمه عبور را وارد میکنند.

در صورت بروز چنین رفتاری از جانب کاربران یا مدیران سرور، اطلاعات وارد شده به عنوان نام کاربری در فایلهای لاگ سیستم عامل لینوکس ذخیره میشود و با مراجعه به این فایل امکان مشاهده اطلاعات وارد شده وجود خواهد داشت.

بدین منظور ابتدا فایل این چالش امنیتی را دانلود میکنیم.

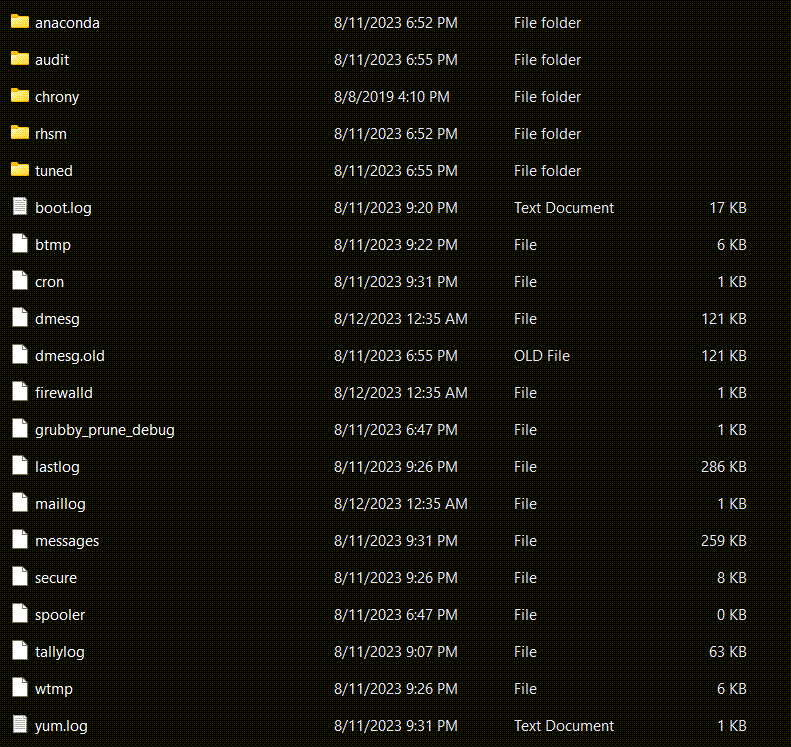

پس از Extract نمودن فایل، محتویات آن به شکل زیر خواهد بود:

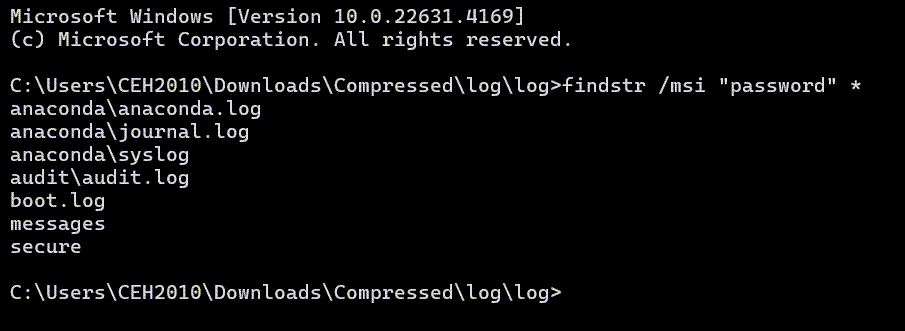

به منظور بررسی و جست و جوی در محتوای فایلها هم میتوان از محیط لینوکس و هم ویندوز استفاده کرد که در این بخش ما از دستور findstr در محیط ویندوز استفاده خواهیم کرد.

دستور findstr را همانطور که در تصویر زیر نمایش داده شده است، وارد میکنیم:

دستور وارد شده در تصویر بالا، فایلهای موجود در دایرکتوریها را جست و جو کرده و به دنبال عبارت password در محتوای آنها میباشد. البته از عبارت invalid user یا user unknown نیز میتوان استفاده نمود.

پس از مشاهده خروجی این دستور، میبایست فایلهای بدست آمده مورد بررسی قرار گیرند.

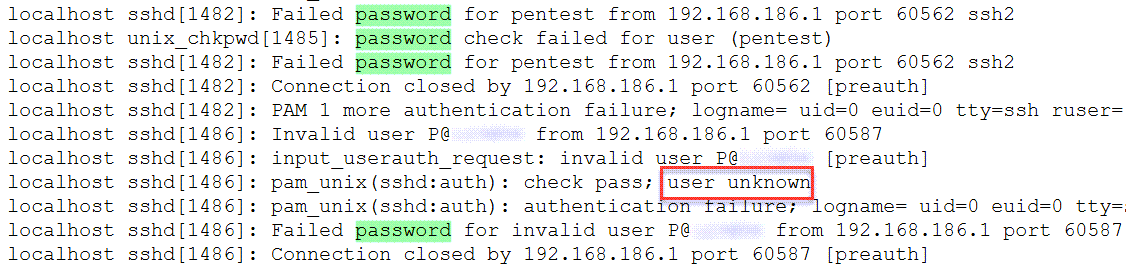

فایل Secure به نظر مهم میرسد. این فایل را با یک ویرایشگر متنی باز میکنیم و به دنبال عبارت password در آن میگردیم.

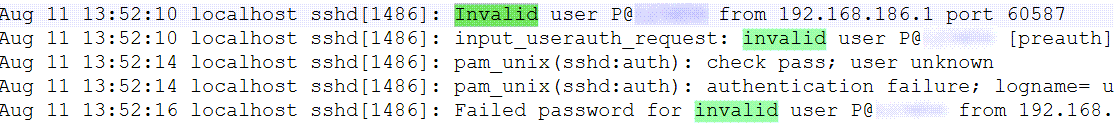

و یا به دنبال عبارت invalid میگردیم:

همانطور که اشاره کرده بودیم یک کاربر ناشناخته قصد ورود به این سیستم را داشته که در قسمت user عبارت وارد شده در واقع همان پسوردی است که کاربر به جای نام کاربری وارد نموده است.

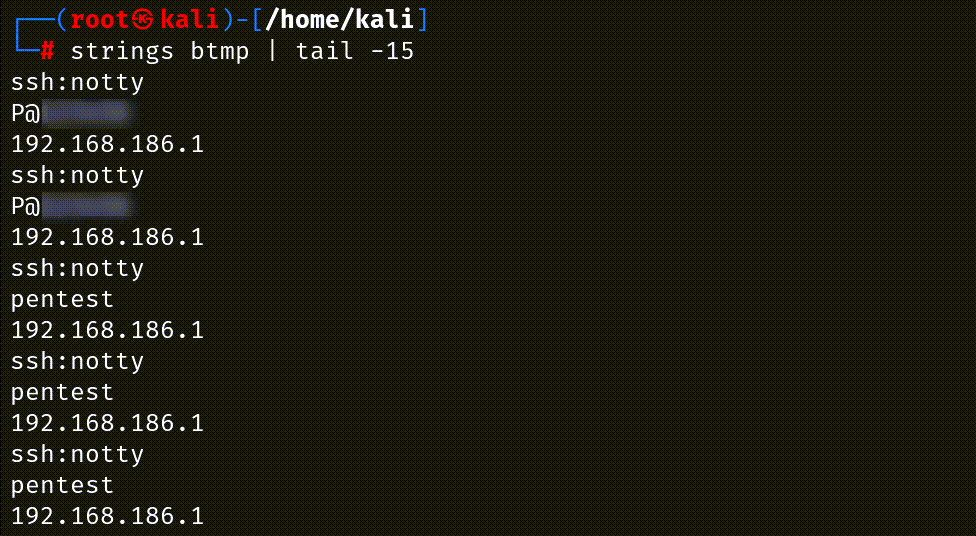

در ادامه علاوه بر موارد مذکور، با مراجعه به فایل btmp در مسیر لاگها در لینوکس و باز کردن آن با ابزار string هم میتوان به پاسخ این چالش امنیتی رسید.

به علت حفظ محرمانگی فلگها، از نمایش آن خودداری شده است.

از شما دوستان گرامی بابت مطالعه این مقاله تشکر میکنیم و امیدواریم محتوای آن و همچنین چالش مربوطه مورد توجه شما قرار گرفته باشد.

لینک چالش:

نویسنده: احسان نیک آور

آخرین مقالات

راهنمای چالش نگهبان را بیدار نکن

1404-08-05 17:41

1404-08-05 17:41

راهنمای چالش اسکن شبکه با Nmap

1404-07-03 17:17

1404-07-03 17:17

راهنمای چالش استخراج کلمه عبور RDP

1404-06-23 18:07

1404-06-23 18:07

آخرین مقالات

راهنمای چالش نگهبان را بیدار نکن

1404-08-05 17:41

1404-08-05 17:41

راهنمای چالش اسکن شبکه با Nmap

1404-07-03 17:17

1404-07-03 17:17

راهنمای چالش استخراج کلمه عبور RDP

1404-06-23 18:07

1404-06-23 18:07