آسیبپذیری XXE (مخفف XML External Entity) زمانی رخ میدهد که یک برنامه وب ورودیهای XML را بدون اعمال محدودیتهای لازم روی موجودیتهای خارجی (External Entities) پردازش میکند.

این آسیبپذیری به مهاجم اجازه میدهد تا با تعریف موجودیتهای خارجی مخرب در دادههای XML، به فایلهای سیستم، اطلاعات حساس یا حتی سایر سرویسهای داخلی سرور دسترسی پیدا کند.

تا حالا به این فکر کردی که فقط با یک فایل XML ساده بتونی به فایلهای محرمانه روی سرور دسترسی پیدا کنی؟

آسیبپذیری XXE دقیقاً همین کار رو ممکن میکنه!

وقتی یک برنامه بدون محافظت کافی دادههای XML رو پردازش میکنه، مهاجم میتونه با تعریف موجودیتهای خارجی، اطلاعات حساس مثل فایلهای پیکربندی یا کلیدهای دسترسی رو از دل سرور بیرون بکشه.

در این چالش، قراره از همین ضعف استفاده کنی و با ساخت یک XML مخرب، درهای مخفی سیستم رو باز کنی.

ما یک چالش در 4 مرحله رو برای شما آماده کردیم تا با مدلهای مختلف از آسیبپذیری XXE آشنا بشید.

این چالش به صورت ماشین مجازی هست و اگر تا بحال از این مدل چالش ها استفاده نکردی پیشنهاد می کنم که از لینک زیر نحوه استفاده از اون ها رو مشاهده کنی:

https://www.aparat.com/v/y22h9sb

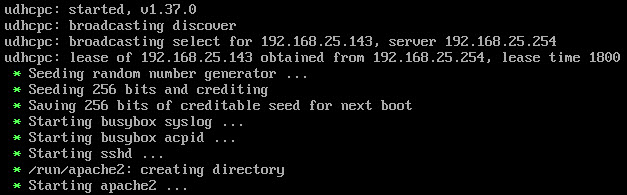

اگر کارت شبکه رو در حالت NAT قرار بدی و ماشین رو استارت کنی با یک تصویر مشابه زیر مواجه می شی که آدرس IP ماشین رو بهت نمایش می ده:

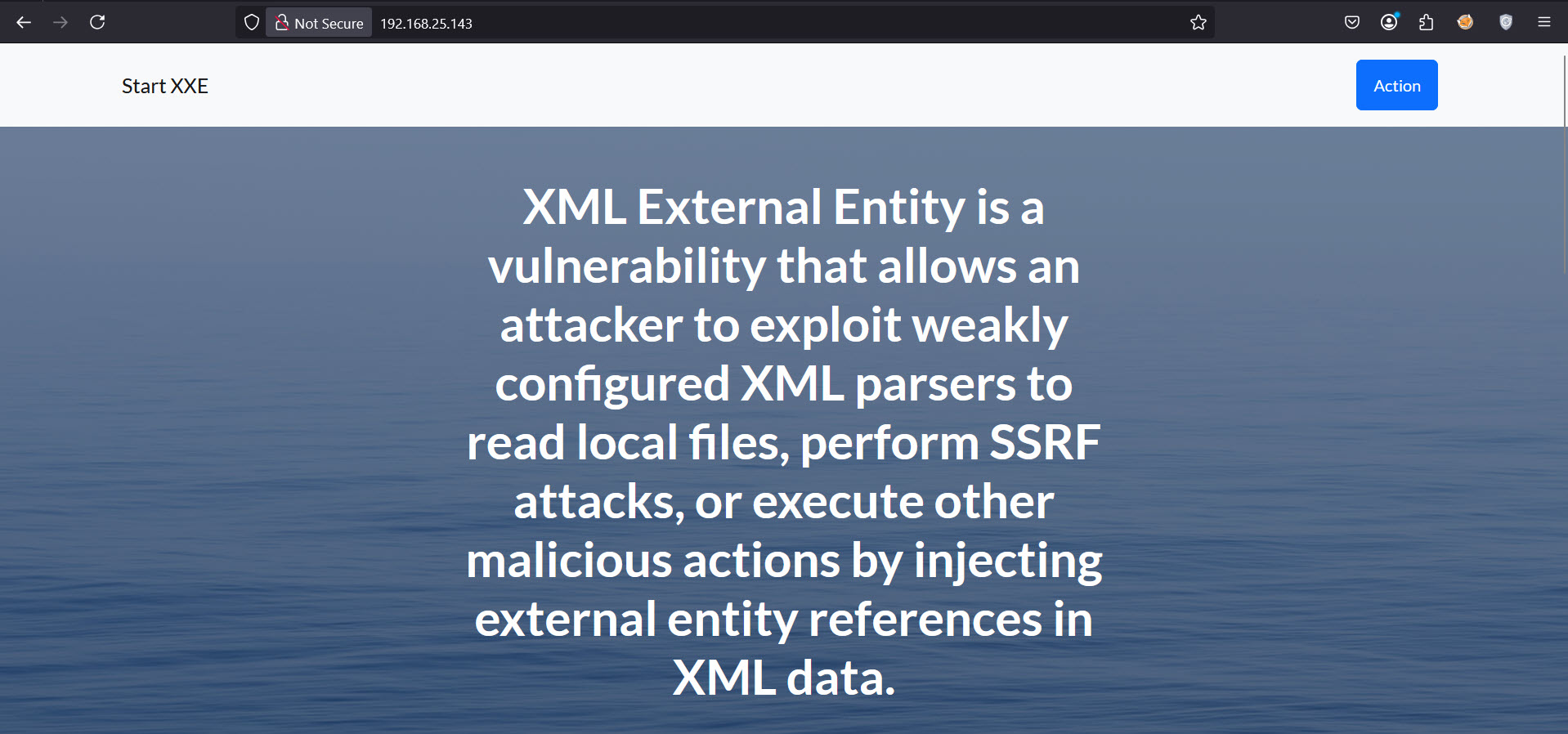

در ادامه زمانی که آدرس رو در مرورگر باز کنی با یک صفحه مشابه تصویر زیر مواجه می شی:

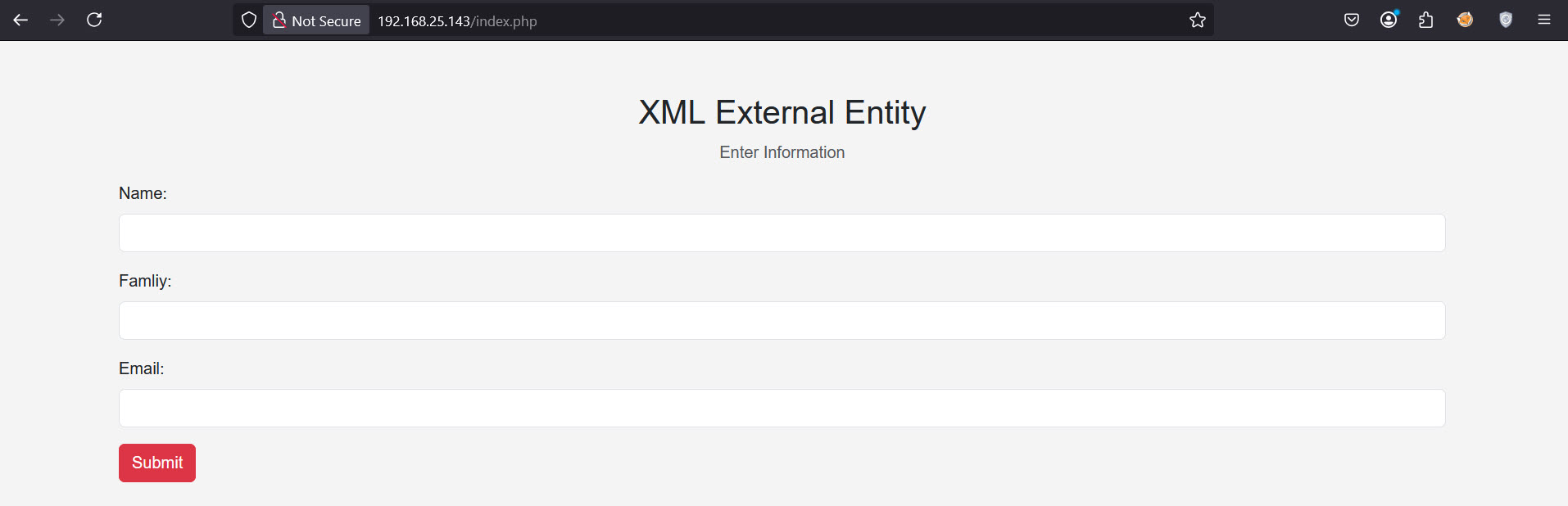

حالا کافی هست که بر روی دکمه Action کلیک کنی و وارد اولین مرحله از چالش بشی:

بهت تبریک میگم الان همه چی رو مهیا کردی و برای شروع یک چالش جالب آماده ای.

در ادامه باید با راهنماییهایی که در هر بخش از چالش وجود داره تا مرحله چهارم پیش بری.

درصد پیشرفت حل چالش

0%